Salesforceの監査ログを活用したセキュリティ強化術|不正アクセスの早期検知と対応方法を分かりやすく解説

#Salesforce #セキュリティ #監査ログ #不正アクセス

目次

システムを監査するには、「不正が起きないようにする統制(予防)」と同じくらい、「起きたときに気づける・説明できる統制(検知/証跡)」が重要です。

Salesforceの監査ログは、まさにこの“説明できる状態”を作るための基盤です。

本記事では、監査ログ活用から早期検知まで、運用の形に落とし込んで解説します。

監査ログの活用とは:内部統制で求められる3つの成果

監査ログの統制は「取れる」だけでなく、活用することが大切です。

活用とは、次の3つを満たす運用設計まで含みます。

- 誰が・いつ・何をしたかを後から説明できる(証跡)

- 不正兆候を早く見つける(検知)

- 兆候が出たら調査・再発防止に繋げられる(対応)

つまり「ログ=証跡保管」ではなく、「ログ=証跡保管から対応まで」と認識することが大切です。

Salesforceで押さえるべき監査ログの種類

Salesforceの監査ログは目的別に、4カテゴリに分けられています。

- 認証・アクセスの監査:ログイン履歴(Login History)

- 設定変更の監査:設定変更履歴(Setup Audit Trail)

- データ改ざんの監査:項目履歴管理(Field History Tracking)

- 操作・持ち出しの監査:イベントモニタリング(Event Monitoring)

それぞれ保持期間や粒度が異なります。

カテゴリごとに見るべきサインや具体的なログ活用手順を押さえましょう。

不正アクセスを早期検知する設計:内部統制担当が最初に決めること

不正アクセスを早期検知するには、運用の流れをしっかりと決めておくことが重要です。

運用が崩れてしまうと、検知漏れが発生し、事態が悪化する可能性が高まります。

まず決める3点:対象・頻度・エスカレーション

運用が崩れる原因の多くは、「見るべきログ」と「誰がいつ見るか」が曖昧なことです。

最初に次を決めると回ります。

- 対象:重要データ(顧客・契約・売上・個人情報)/重要設定(権限・認証・連携)

- 頻度:日次(不正ログイン/大量DL)・週次(月次でも可:設定変更レビュー)

- エスカレーション:検知→一次切り分け→セキュリティ/情シス→内部監査の導線

この3点を意識して、あらかじめ運用の流れを決めておくことで検知から対応までの流れを迅速に進めることができます。

監査ログ別に「見るべきサイン」を固定化する

次に、どういったログに注目すればいいのかについて押さえましょう。

ログの種類ごとに「見るべきサイン」を紹介していきます。

不審なログインのサイン(ログイン履歴)

まずはログイン履歴です。

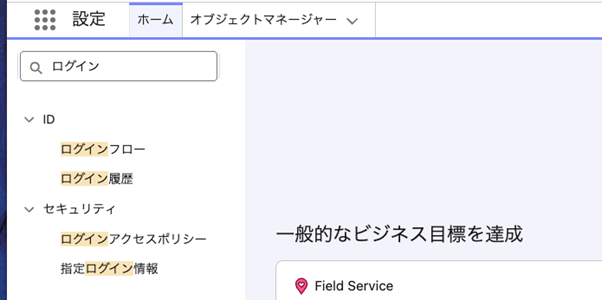

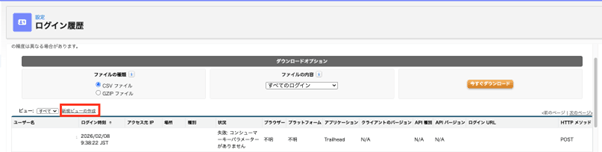

(設定_ログイン履歴画面)

以下のようなログイン履歴は不審なログインと考えられますので注意しましょう。

- 普段使わない国・地域/時間帯のログイン

- 短時間に失敗が多い、または成功直後に再ログインが連続

- 状況の異常コード(失敗理由の把握に有効)

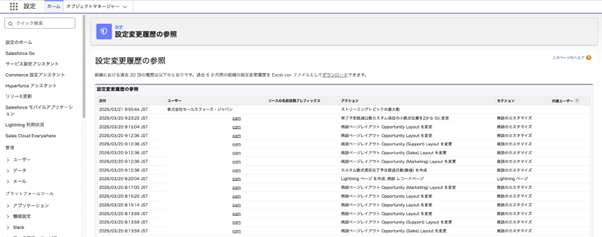

権限の変更変サイン(設定変更履歴)

設定の変更履歴は権限の変更にも直結するため極めて重要です。

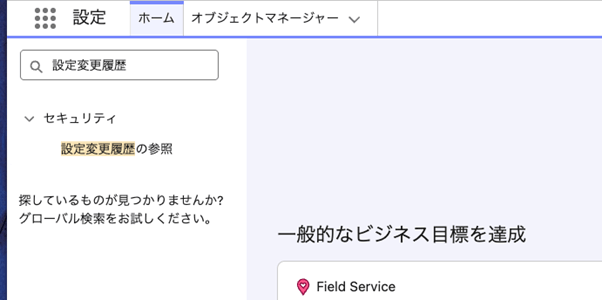

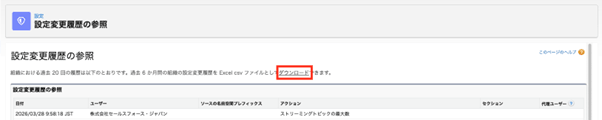

(設定_設定変更履歴の参照画面)

以下のような設定変更履歴には注意しましょう。

- プロファイル/権限セットの変更

- MFAやログイン制限、セッション設定の変更

- Connected Appや認証方式(SSO等)の変更

(参考公式ヘルプページ:設定変更履歴を使用した設定変更の監視)

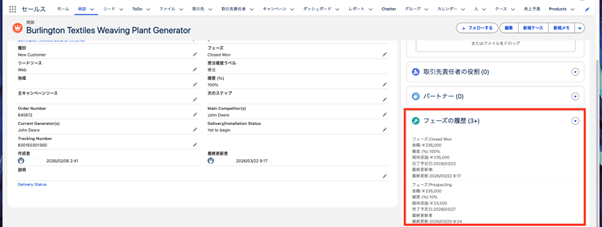

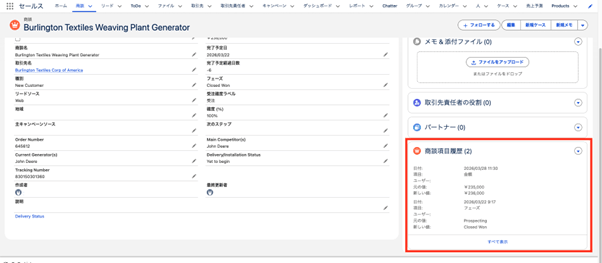

データ改ざんのサイン(項目履歴管理/Field Audit Trail)

データ改ざんを追跡するためには項目履歴管理が有効です。

項目履歴管理は指定した項目の変更履歴を残すことができます。

(「フェーズ」を項目履歴管理に設定)

以下のような履歴管理には注意しましょう。

- 重要項目の変更:金額、ステータス、契約開始日、支払条件、振込先、個人情報(メール/住所)などの重要項目が変更されている

- 変更者が不自然:通常は触らないユーザー(連携ユーザー/一部管理者/退職予定者等)が変更している

- 時間帯が不自然:深夜・休日など、通常業務外で更新が集中している

- 変更量が不自然:短時間に大量レコードが更新されている(手作業では起きにくい)

- 戻し(痕跡隠し)の兆候:値が短時間で「A→B→A」と戻っている、同一項目を何度も上書きしている

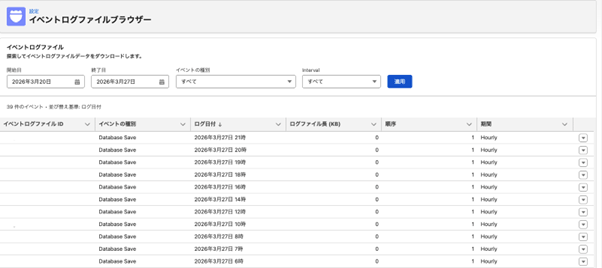

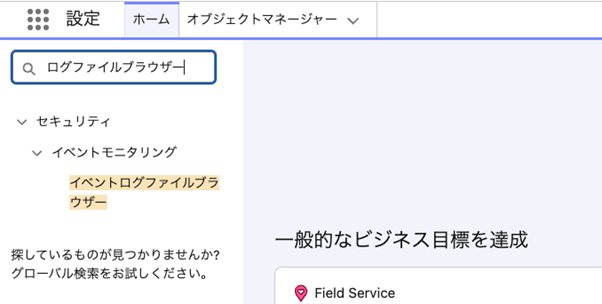

データが持ち出し/大量の参照サイン(イベントモニタリング)

イベントモニタリングはユーザー操作の粒度が細かく、異常行動の特定に向いているため、データが持ち出し/大量の参照サインの追跡に最適です。

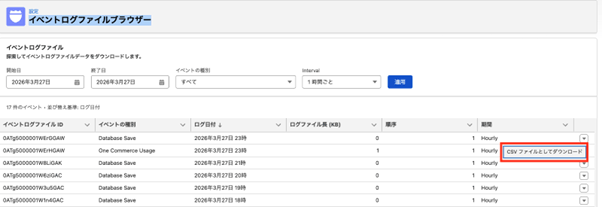

(イベントモニタリング_ログファイルブラウザー)

下記のようなログには注意しましょう。

- レポートのエクスポート、API大量取得、Bulk操作

- 同一ユーザーの短時間の大量アクセス

すぐできる監査ログ活用手順:標準機能中心で始める

注意すべきサインを押さえたところで、最後に実際のログ監査の具体的手順について押さえましょう。

ログイン履歴で「不正アクセス兆候」を拾う

まずはログイン履歴の活用手順について説明します。

- 設定からログイン履歴を検索して開く

- 直近のログインを確認(ユーザー、IP、日時、結果)

- CSV/GZIPでダウンロードして、フィルタ(深夜帯/海外IP/失敗多発など)をかける

(設定_ログイン履歴を検索した画面)

フィルターは新規ビューの作成から作ることができます。

(設定_ログイン履歴画面)

(新規ビュー作成_フィルター条件設定画面)

※ログイン履歴は「過去6か月・最大20,000件」が表示対象です。より多く見たい場合はダウンロードが前提になります。

(参考公式ヘルプページ:ログイン履歴の監視)

設定変更履歴で「設定変更の証跡」を残す

次に設定変更履歴の活用手順について説明します。

- 設定で設定変更履歴の参照を開く

- 誰が何の設定を変えたかを確認

- 内部統制用に、180日分の履歴をダウンロードして保管(監査証跡フォルダなど)

設定変更履歴の参照画面のダウンロードを押下することで履歴をダウンロードすることができます。

(設定_設定変更履歴の参照を検索した画面)

(設定_設定変更履歴の参照画面)

※180日を過ぎると記録が削除されるため、月次でダウンロードして保管するなど、保管運用を設計しておくと監査対応が安定します。

(参考公式ヘルプページ:設定変更履歴を使用した設定変更の監視)

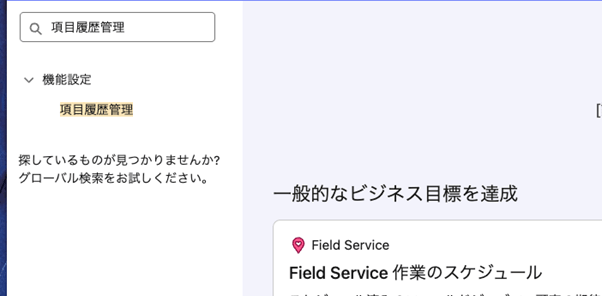

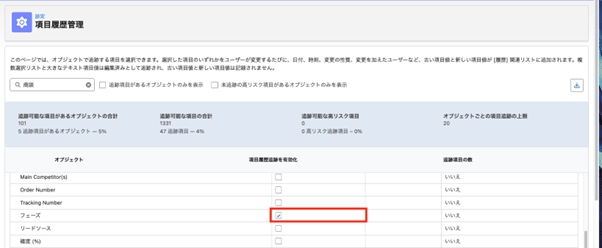

重要項目は項目履歴管理で「改ざん検知」を可能にする

次に項目履歴管理の活用手順について説明します。

- 設定で項目履歴管理を検索して開く

- 変更を追跡したい項目の項目履歴管理を有効化する

- 各オブジェクトのレコードページで項目変更履歴を参照する

(設定_項目履歴管理を検索した画面)

(項目履歴管理_商談の項目「フェーズ」の項目履歴管理を有効化した画面)

(商談レコードページ_商談項目履歴)

※履歴は「有効化した時点」から記録されます。設定前の変更は履歴に残りません。

※項目履歴管理はオブジェクトごとに最大20項目まで有効にすることができます。ただし、アドオン機能である項目監査履歴を使用すれば、最大60項目まで拡張が可能です。(Salesforce ShieldまたはField Audit Trailライセンスを購入していれば最大200項目まで拡張可能)

(参照公式ページ:レコードの変更履歴を管理する)

(参考公式ヘルプページ:項目監査履歴の制限を60件以上に拡張)

一段強い監視をするならイベントモニタリング:不正の“行動ログ”を追う

次にイベントモニタリングの活用手順について説明します。

-

イベントモニタリングは

- 設定でイベントログファイルブラウザーを開く

- イベントログを確認

- イベントのCSVをダウンロードし、誰が、どこから、何に対して操作したかを確認

CSVダウンロードは、各ログの右端にある「▽」から実施することができます。

(設定_イベントログファイルブラウザーを検索した画面)

(イベントログファイルブラウザー_CSVファイルとしてダウンロード)

イベントモニタリング+トランザクションセキュリティポリシーで「検知→制御」までを実現

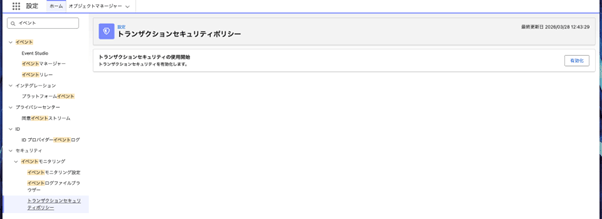

“見つける”だけでなく“止める”までやりたい場合は、トランザクションセキュリティポリシーを使用することをお勧めします。

トランザクションセキュリティポリシーは、Salesforce 上で発生したリアルタイムイベントを監視し、条件に合ったときに自動で対処する機能です。

- 設定でトランザクションセキュリティポリシーを検索し、有効化します。

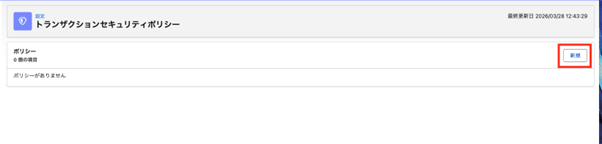

- トランザクションセキュリティポリシーを新規作成

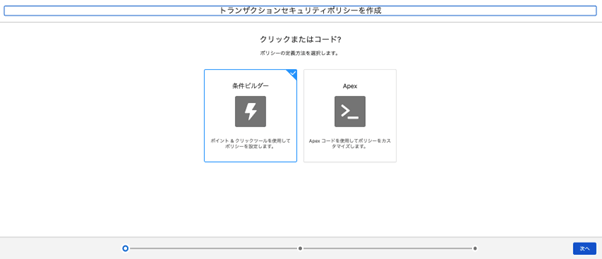

- ポリシーの定義方法を選択

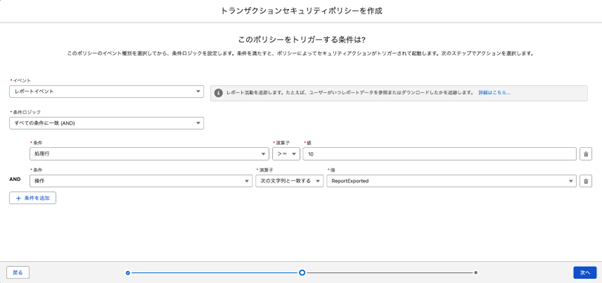

- ポリシーを起動する条件を設定

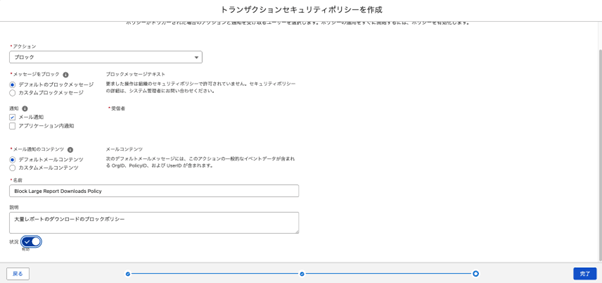

- ポリシーが起動した際に起こすアクションを設定

(設定_トランザクションセキュリティポリシー有効化)

(トランザクションセキュリティポリシー_新規作成)

(トランザクションセキュリティポリシー新規作成_ポリシーの定義方法の選択)

ユーザーがレポートから一度にエクスポートできるレコードの件数を制限するトランザクションセキュリティポリシーを作成しています。

(トランザクションセキュリティポリシー新規作成_ポリシーを起動する条件を設定)

ポリシーが起動した際にその実行をブロック(拒否)し、指定したユーザーにメールを送信するアクションを設定しています。

(トランザクションセキュリティポリシー新規作成_アクションを設定)

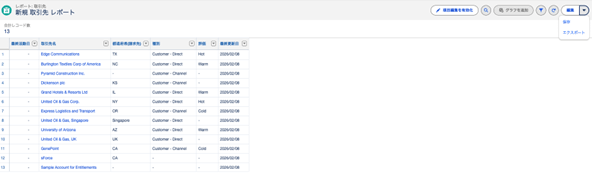

設定したトランザクションセキュリティポリシーにより、10レコード以上のレポートをエクスポートしようとするとブロックされます。

(13レコードのレポートをエクスポートしようとしている画面)

(エクスポートがブロックされた画面)

トランザクションセキュリティポリシーでアクションを設定することで、検知だけでなく、制御まで行うことができます。

まとめ

Salesforceの監査ログは「保管するだけ」ではなく、ログイン履歴・設定変更履歴・項目履歴管理・イベントモニタリングを役割分担して定期レビューに落とし込むことで、不正兆候を早期に検知できます。

異常が出たときに「誰が・いつ・何をしたか」を説明できる状態を作り、必要に応じてトランザクションセキュリティポリシーで“止める”まで実装すると、内部統制としての実効性が高まります。

<Salesforce>

弊社ではSalesforceをはじめとするさまざまな無料オンラインセミナーを実施しています!

>>セミナー一覧はこちら

また、弊社ではSalesforceの導入支援のサポートも行っています。ぜひお気軽にお問い合わせください。

>>Salesforceについての詳細はこちら

>>Salesforceの導入支援実績はこちらからご覧いただけます!

医療業界に特化した営業支援、顧客管理(SFA/CRM)のコンサルティングも提供しております。こちらもぜひお気軽にお問い合わせください。

>>顧客管理(SFA/CRM)のコンサルティングの詳細はこちら